Thế giới tiền điện tử vừa trải qua một cú sốc lớn khi nhóm hacker Lazarus Group, được cho là liên quan đến Triều Tiên, thực hiện một vụ tấn công tinh vi, đánh cắp 3,2 triệu USD trên blockchain Solana. Vụ việc không chỉ gây lo ngại về bảo mật mà còn đặt ra câu hỏi về tính an toàn của các nền tảng phi tập trung. Trong bài viết này, chúng ta sẽ cùng phân tích chi tiết vụ lừa đảo này, cách thức thực hiện, và những bài học rút ra từ sự kiện đáng chú ý này.

Vụ tấn công 3,2 triệu USD: Sơ lược sự kiện

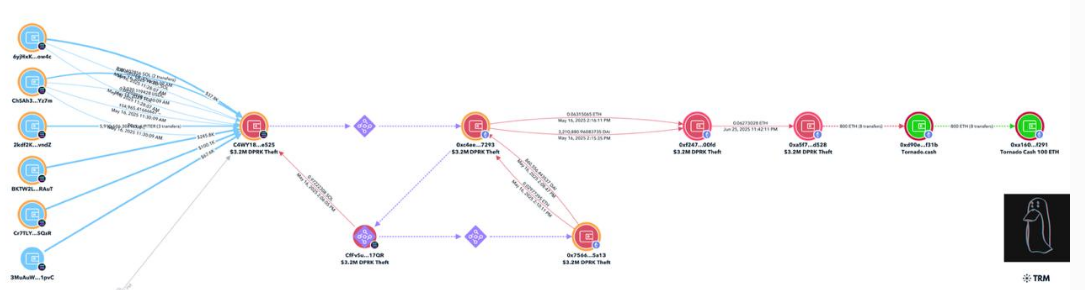

Lazarus Group vụ lừa đảo được ghi nhận qua một biểu đồ phân tích giao dịch từ TRM, cho thấy dòng tiền bị đánh cắp đã được chuyển qua nhiều ví khác nhau trước khi được rửa bằng Tornado Cash. Tổng cộng, số tiền 3,2 triệu USD, tương đương 3,2 triệu DPRK và 2,5 triệu USD từ các vụ trộm khác, đã di chuyển qua các địa chỉ ví từ ngày 16/06/2025 đến 25/06/2025. Các giao dịch này bao gồm cả chuyển khoản ETH và các hoạt động rửa tiền phức tạp, với các mốc thời gian cụ thể như 3:00 PM ngày 16/06/2025 và 11:00 AM ngày 25/06/2025.

Biểu đồ minh họa một mạng lưới phức tạp với nhiều ví liên kết, trong đó các giao dịch được chia nhỏ để tránh bị phát hiện. Một số ví đã chuyển tiếp số tiền này sang các địa chỉ khác, với các khoản như 2,32 triệu USD DPRK và 2,754 triệu USD bị chuyển đi trong các giai đoạn khác nhau. Điều này cho thấy mức độ tổ chức cao và sự phối hợp chặt chẽ của nhóm hacker.

Ai là thủ phạm? Vai trò của Lazarus Group

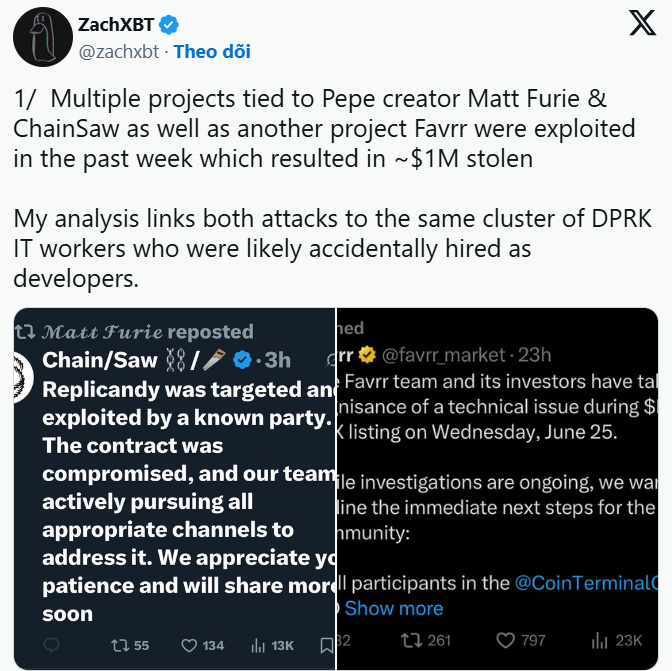

Nhóm hacker Lazarus, được cho là do Triều Tiên hậu thuẫn, đã nổi tiếng với các cuộc tấn công mạng quy mô lớn nhắm vào lĩnh vực tài chính và tiền điện tử. Theo phân tích từ chuyên gia blockchain ZachXBT, nhóm này đã tận dụng các kỹ thuật tinh vi để xâm nhập và khai thác các lỗ hổng bảo mật. Gần đây, ZachXBT cũng phát hiện một vụ tấn công khác liên quan đến nhà sáng tạo Pepe, Matt Furie, và dự án ChainSaw, nơi khoảng 1 triệu USD bị đánh cắp trong tuần qua.

ZachXBT cho rằng các vụ tấn công này có thể liên quan đến một nhóm công nhân IT từ DPRK (Triều Tiên), được thuê một cách tình cờ làm nhà phát triển. Trong bài đăng trên X, Matt Furie xác nhận dự án ChainSaw và Favrr đã bị tấn công bởi một bên đã biết, với hợp đồng bị xâm phạm do lỗi kỹ thuật trong quá trình niêm yết vào ngày 25/06/2025. Đội ngũ của Furie đang tích cực điều tra và cam kết sẽ thông báo thêm trong thời gian tới.

Cách thức thực hiện vụ lừa đảo

Lazarus Group dường như đã sử dụng các kỹ thuật phishing hoặc khai thác lỗ hổng trong hợp đồng thông minh trên Solana để thực hiện vụ tấn công. Sau khi đánh cắp số tiền, họ đã chuyển các khoản này qua nhiều ví trung gian, như được minh họa trong biểu đồ TRM. Quá trình rửa tiền thông qua Tornado Cash giúp che giấu nguồn gốc của số tiền bị đánh cắp, một phương pháp quen thuộc của nhóm hacker này.

Các giao dịch được ghi nhận cho thấy sự phối hợp chặt chẽ, với các khoản tiền được chia nhỏ và chuyển đi trong thời gian ngắn. Điều này không chỉ thể hiện kỹ năng kỹ thuật cao mà còn cho thấy khả năng tổ chức vượt trội của Lazarus Group.

Tác động và bài học từ vụ hack

Vụ lừa đảo 3,2 triệu USD trên Solana một lần nữa đặt ra câu hỏi về tính bảo mật của các nền tảng tiền điện tử phi tập trung. Dù Solana được biết đến với tốc độ giao dịch cao, sự kiện này cho thấy rằng ngay cả những blockchain hàng đầu cũng không miễn nhiễm với các cuộc tấn công tinh vi.

- Đối với nhà đầu tư: Hãy cẩn trọng với các dự án mới và luôn kiểm tra đội ngũ phát triển. Việc thuê nhân sự không rõ nguồn gốc có thể dẫn đến rủi ro bảo mật nghiêm trọng.

- Đối với nhà phát triển: Cần kiểm tra kỹ lưỡng hợp đồng thông minh và triển khai các biện pháp bảo mật như kiểm tra bảo mật định kỳ và xác thực đa yếu tố (MFA).

- Đối với cộng đồng: Sự minh bạch và hợp tác với các nhà phân tích blockchain như ZachXBT là chìa khóa để phát hiện và ngăn chặn các vụ tấn công tương tự.

Kết luận

Vụ tấn công của Lazarus Group trên blockchain Solana là một lời cảnh tỉnh cho toàn bộ ngành công nghiệp tiền điện tử. Với sự gia tăng của các cuộc tấn công mạng, việc nâng cao nhận thức và cải thiện bảo mật là điều cần thiết để bảo vệ tài sản kỹ thuật số. Hãy theo dõi các diễn biến tiếp theo để hiểu rõ hơn về cách cộng đồng phản ứng và khắc phục sự cố này, đặc biệt với thông tin được cập nhật đến 04:33 PM +07, thứ Hai, ngày 30/06/2025.

Đừng quên theo dõi Blog Meme để cập nhật thêm nhiều tin tức thị trường, meme coin, hay theo dõi và trải nghiệm trading tại MevX!

Win Large in the Sloto’Cash 100 free spins no deposit casino maria that have a good $7777 Added bonus

Mega Moolah Condition Remark 2026 In a position to Harbors Paradise casino incentives Gamble Demo online slot games jetsetter Blog Curso Beta

Shuffle all of us No deposit Extra 2026

Bestes direkt von der Quelle mobile Kasino, Taschentelefon Spielsaal Spiele 2026

Promo?ii Gets Bet ?i asta Achitare 2024: santa surprise Slot Machine Money Extrem

Een Weg Voor De Kip

Australian Online slot igre prava stvar Money Pokies Online. Blackjack Na internetu diljem Prijava u kasino ice casino Australije.

Current 10 100 percent free Revolves best 100 first deposit bonus casino No deposit United kingdom Incentives January 2026